Los centros de datos han dejado de ser una pieza técnica escondida tras la nube para convertirse en una infraestructura esencial para el funcionamiento de la economía, los servicios públicos y el creciente despliegue de la inteligencia artificial. Ese papel estratégico explica que Europa haya endurecido el marco regulatorio con la Directiva NIS2, que los sitúa bajo un nivel de supervisión similar al de sectores como la energía, la sanidad o el transporte. En paralelo, el aumento de las amenazas obliga a revisar los modelos de seguridad con una lógica más amplia: ya no basta con blindar la red, también hay que proteger el perímetro, la identidad y la cadena de suministro.

Una infraestructura crítica bajo una presión creciente

El contexto es especialmente exigente. El crecimiento de los centros de datos sigue acelerándose, impulsado por la expansión de los servicios en la nube, las transacciones digitales, la administración electrónica y las cargas de trabajo de IA. Pero esa expansión también multiplica la superficie de exposición. Las amenazas ya no se limitan a la intrusión física o al ataque informático clásico, sino que combinan accesos no autorizados, suplantación de identidad, sabotaje interno, ataques avanzados y brechas vinculadas a terceros proveedores.

Axis Communications sitúa precisamente ahí su argumento principal: la protección de un centro de datos debe concebirse como un sistema de capas sucesivas. Según la compañía, el objetivo es que, si una barrera falla, otra entre en funcionamiento de inmediato. Ese modelo arranca en el perímetro, donde propone combinar cámaras térmicas y visuales con sistemas acústicos disuasorios, y se refuerza con radar para localizar con precisión movimientos sospechosos o incluso detectar amenazas aéreas, como drones. A ello se suman cámaras PTZ para un seguimiento visual detallado en tiempo real.

Del vallado al rack: vigilancia continua y control de identidad

La protección no termina en el exterior. Dentro de la instalación, la supervisión se traslada a espacios tan sensibles como las salas de servidores o los propios racks. Axis plantea el uso de cámaras térmicas para identificar anomalías de temperatura que puedan anticipar un fallo técnico, junto a cámaras modulares integradas que documenten cada acceso y generen evidencia utilizable en una investigación posterior. La idea es clara: cada intervención en un punto sensible debe quedar registrada.

Otro frente decisivo es el control de accesos. La empresa sostiene que los sistemas tradicionales basados en tarjetas o PIN resultan insuficientes ante el riesgo de duplicación o intercambio de credenciales. Por eso apuesta por esquemas de autenticación multifactor, con credenciales móviles, lectores biométricos y comunicación visual bidireccional en los puntos de entrada. También incorpora cámaras corporales para técnicos y operarios, con el fin de dejar constancia verificable de cada intervención realizada sobre el terreno.

La ciberseguridad ya empieza en el hardware

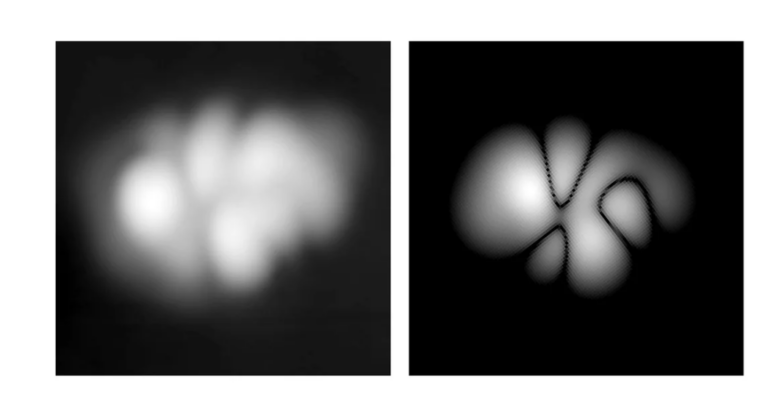

Uno de los mensajes centrales de Axis es que la seguridad física y la ciberseguridad ya no pueden gestionarse como mundos separados. La amenaza living off the laúd, que explota herramientas nativas del sistema para pasar inadvertida, o la actividad de grupos especializados en ciberespionaje contra infraestructuras críticas y cadenas de suministro, obligan a integrar ambas dimensiones desde el diseño. En respuesta, la compañía asegura fabricar sus dispositivos bajo principios de confianza cero, con arranque seguro, firmware cifrado, entornos de ejecución fiables y almacenamiento de claves basado en hardware.

Con NIS2 y la Cyber Resilience Act, la presión regulatoria ya no recae sólo sobre los incidentes internos, sino también sobre las brechas originadas en terceros proveedores. En ese marco, la trazabilidad, la transparencia del hardware y la capacidad de generar registros de auditoría pasan a ser elementos clave. Más que una tendencia tecnológica, el blindaje integral del centro de datos empieza a perfilarse como una exigencia operativa y regulatoria ineludible.